Novo Windows Search zero-day adicionado ao pesadelo (nightmare) do protocolo da Microsoft

- Novo Windows Search zero-day

Uma nova vulnerabilidade de zero-day do Windows Search pode ser usada para abrir automaticamente uma janela de pesquisa contendo executáveis de malware hospedados remotamente simplesmente lançando um documento do Word.

O problema de segurança pode ser aproveitado porque o Windows suporta um manipulador de protocolo URI chamado ‘search-ms’ que permite que aplicativos e links HTML iniciem pesquisas personalizadas em um dispositivo.

Embora a maioria das pesquisas do Windows procure no índice do dispositivo local, também é possível forçar o Windows Search a consultar compartilhamentos de arquivos em hosts remotos e usar um título personalizado para a janela de pesquisa.

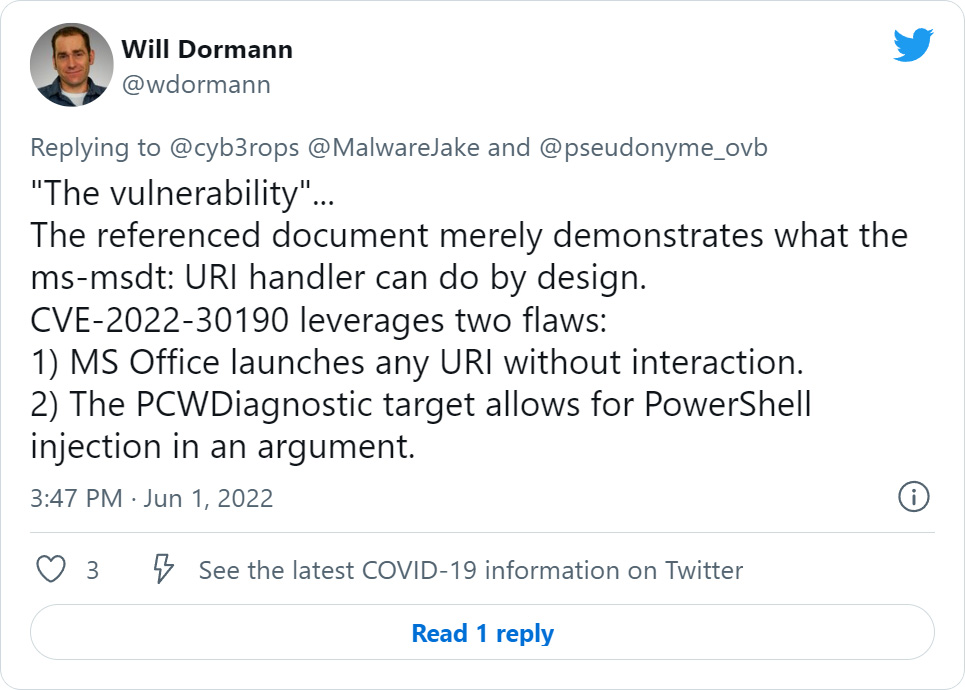

Por exemplo, o popular conjunto de ferramentas Sysinternals permite que você monte remotamente live.sysinternals.com como um compartilhamento de rede para lançar seus utilitários. Para pesquisar este compartilhamento remoto e listar apenas arquivos que correspondam a um nome específico, você pode usar o seguinte URI ‘search-ms’:

search-ms:query=proc&crumb=location:%5C%5Clive.sysinternals.com&displayname=Searching%20SysinternalsComo você pode ver no comando acima, a variável ‘migalha’ search-ms especifica o local para pesquisar, e a variável ‘displayname’ especifica o título da pesquisa.

Uma janela de pesquisa personalizada aparecerá quando este comando for executado a partir de uma barra de endereços do navegador Run ou do navegador da Web no Windows 7, Windows 10 e Windows 11, como mostrado abaixo.

arquivos Fonte: BleepingComputer

Observe como o título da janela está definido para o nome de exibição ‘Searching Sysinternals’ que especificamos no URI search-ms.

Os atores de ameaças podem usar essa mesma abordagem para ataques maliciosos, onde e-mails de phishing são enviados fingindo ser atualizações de segurança ou patches que precisam ser instalados.

Em seguida, eles podem configurar um compartilhamento remoto do Windows que pode ser usado para hospedar malware disfarçado de atualizações de segurança e, em seguida, incluir o URI de pesquisa em seus anexos de phishing ou e-mails.

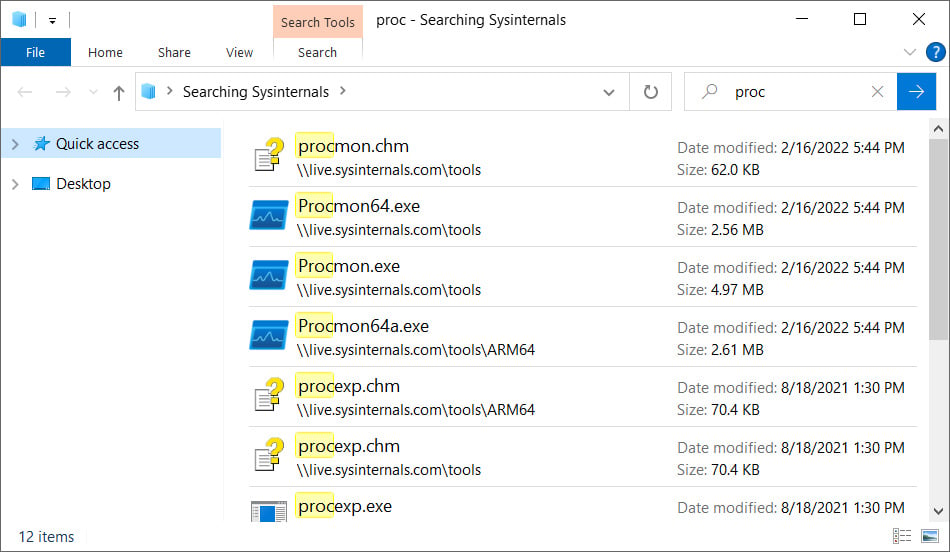

No entanto, não seria fácil fazer com que um usuário clicasse em uma URL como esta, especialmente quando ele exibe um aviso, como mostrado abaixo.

de protocolo URI Fonte: BleepingComputer

Mas o co-fundador e pesquisador de segurança da Hacker House, Matthew Hickey, encontrou uma maneira de combinar uma falha recém-descoberta do Microsoft Office OLEObject com o manipulador de protocolo search-ms para abrir uma janela de pesquisa remota simplesmente abrindo um documento do Word.

Microsoft Office leva isso para o próximo nível

Nesta semana, pesquisadores descobriram que os atores de ameaças estavam utilizando uma nova vulnerabilidade do Windows zero-day na Ferramenta de Diagnóstico de Suporte ao Microsoft Windows (MSDT). Para explorá-lo, os atores de ameaças criaram documentos maliciosos do Word que lançaram o manipulador de protocolo URI ‘ms-msdt’ para executar comandos PowerShell simplesmente abrindo o documento.

Identificada como CVE-2022-30190, a falha permite modificar documentos do Microsoft Office para ignorar o Protected View e lançar manipuladores de protocolo URI sem interação por usuários, o que só levará a mais abusos dos manipuladores de protocolo.

Isso foi visto ontem, quando Hickey converteu as explorações msdt do Microsoft Word existentes para usar o manipulador de protocolo search-ms que descrevemos anteriormente.

Com este novo PoC, quando um usuário abre um documento do Word, ele iniciará automaticamente um comando ‘search-ms’ para abrir uma janela de pesquisa do Windows que lista executáveis em um compartilhamento remoto de SMB. Esse compartilhamento pode ser nomeado seja lá o que o ator de ameaça quiser, como ‘Atualizações Críticas’, levando os usuários a instalar o malware listado.

Como as explorações do MSDT, Hickey também mostrou que você pode criar versões RTF que abrem automaticamente uma janela de pesquisa do Windows quando o documento é renderizado no painel de visualização do Explorer.

Usando esse tipo de documento malicioso do Word, os atores de ameaças podem criar campanhas de phishing elaboradas que iniciam automaticamente o Windows Search em dispositivos dos destinatários para enganá-los para lançar malware.

Embora essa exploração não seja tão severa quanto a vulnerabilidade de execução remota de código MS-MSDT, ela pode levar a abusos por atores de ameaças trabalhadores que querem criar campanhas de phishing sofisticadas.

Embora já tenhamos encontrado maneiras de atores de ameaças explorarem essa nova falha na natureza, não vamos compartilhar essa informação por razões óbvias.

Para mitigar essa vulnerabilidade, Hickey diz que você pode usar a mesma mitigação para explorações ms-msdt – exclua o manipulador de protocolo search-ms do Registro do Windows.

- Execute o Prompt de Comando como Administrador.

- Para fazer backup da chave de registro, execute o comando “reg export HKEY_CLASSES_ROOT\search-ms search-ms.reg“

- Execute o comando “reg delete HKEY_CLASSES_ROOT\search-ms /f“

Um Windows ProtocolNightmare

Tanto os exemplos de abuso do MSDT quanto do Search-MS não são novos, inicialmente divulgados por Benjamin Altpeter em 2020 em sua tese sobre segurança de aplicativos Electron.

No entanto, foi só recentemente que eles começaram a ser armados em documentos do Word para ataques de phishing sem interação do usuário, o que os transformou em vulnerabilidades de zero-day.

Com base na orientação da Microsoft para o CVE-2022-30190, a empresa parece estar lidando com as falhas nos manipuladores de protocolo e seus recursos subjacentes do Windows, em vez do fato de que os atores de ameaças podem abusar do Microsoft Office para lançar essas URIs sem interação do usuário.

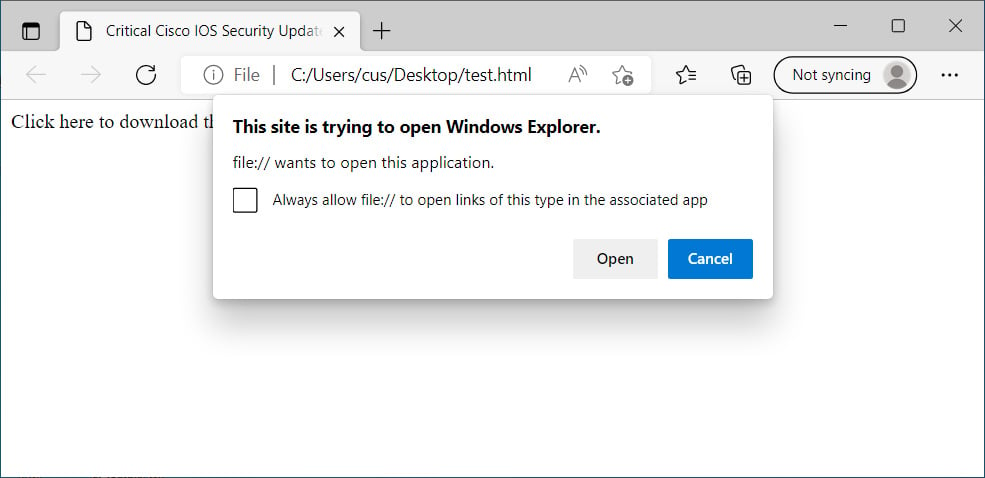

Como diz o analista de vulnerabilidades do CERT/CC Will Dormann, essas explorações realmente utilizam duas falhas diferentes. Sem corrigir o problema do Microsoft Office URI, outros manipuladores de protocolo serão abusados.

Hickey também disse ao BleepingComputer que ele acredita que isso não necessariamente é uma falha nos manipuladores de protocolo, mas sim uma combinação que leva a uma “vulnerabilidade de falsificação de caminho de localização do Microsoft Office OLEObject”.

“A próxima melhor coisa é corrigir o título de habilidades de pesquisa e as mensagens de configuração de localização para evitar tais ataques de falsificação ou desabilitá-los como um manipulador URI”, explicou Hickey em uma conversa sobre as falhas.

Em junho, os pesquisadores acidentalmente divulgaram os detalhes técnicos e uma exploração de prova de conceito (PoC) para uma vulnerabilidade do Windows Spooler RCE chamada PrintNightmare.

Embora o componente RCE tenha sido rapidamente corrigido, uma ampla gama de vulnerabilidades de elevação de privilégios locais foram descobertas que continuaram a ser divulgadas sob a classificação ‘PrintNightmare’.

Foi só quando a Microsoft fez algumas mudanças drásticas no Windows Printing que eles finalmente conseguiram o controle dessa classe de vulnerabilidade, mesmo que tenha causado inúmeros problemas de impressão por algum tempo.

Ao resolver o problema apenas no lado do recurso do manipulador de protocolo/Windows, a Microsoft está enfrentando uma nova classificação ‘ProtocolNightmare’ onde os pesquisadores continuarão a encontrar novos manipuladores URI para abusar em ataques.

Até que a Microsoft torne impossível o lançamento de manipuladores URI no Microsoft Office sem interação do usuário, esteja preparado para uma série de artigos de notícias semelhantes à medida que novas explorações forem lançadas.

A Microsoft nos enviou a seguinte declaração quando perguntado como planejavam resolver esse problema.

“Essa técnica de engenharia social exige que o usuário execute um documento malicioso e interaja com uma lista de executáveis de um compartilhamento de rede especificado por invasor. Recomendamos que os usuários pratiquem hábitos seguros de computação e apenas abram arquivos provenientes de fontes confiáveis.” – um porta-voz da Microsoft.